記事公開日

OTセキュリティとは?

ITセキュリティと何が違うのか?

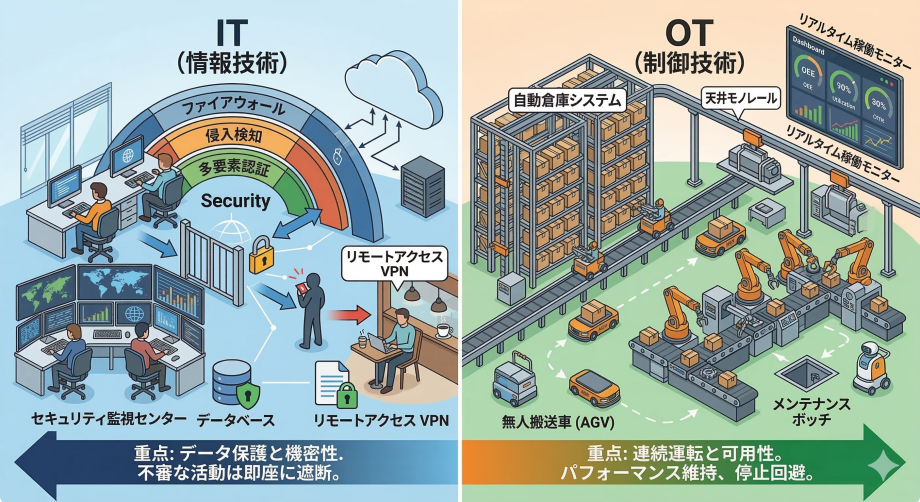

まず、私たちが普段使っている「IT(情報技術)」と、工場の現場にある「OT(制御技術)」の違いを整理しましょう。

- IT(Information Technology): パソコンやサーバー、メール、顧客データなどを扱う技術です。ここでは「情報の漏洩を防ぐこと(機密性)」が最優先されます。怪しい挙動があれば、二次被害を防ぐために「即座にシステムを遮断して止める」のが正解です。

- OT(Operational Technology): 工場のライン、ロボットアーム、発電設備、センサーなどを動かす技術です。ここで最も大切なのは、「絶対に止めないこと(可用性)」です。

想像してみてください。セキュリティチェックのために、走行中の電車のブレーキが急にかかったり、化学プラントの冷却システムが突然停止したりしたらどうなるでしょうか? ITの世界では「止めることが守ること」に繋がりますが、OTの世界では「止まることが最大の損害」になり得るのです。

つまり、OTセキュリティとは、「稼働を止めることなく、物理的な設備をサイバー脅威から守り抜く技術」のことを指します。

なぜ今、OTセキュリティが叫ばれているのか?

「うちは昔からこの機械を使っているから大丈夫」という考えは、今や通用しなくなっています。その理由は大きく3つあります。

① 「孤島」ではなくなった工場

スマート工場化が進み、工場の稼働データが本社のサーバーやクラウドと連携するようになりました。これにより、事務用PCから入ったウイルスが、ネットワークを伝って現場の制御PCまで到達する「道」ができてしまったのです。

② 狙われる「Windows」

かつての制御機器は独自の特殊なシステムで動いていましたが、今の制御用PCの多くは、私たちが普段使っている「Windows」などで動いています。これは、オフィスを狙うウイルスがそのまま工場でも牙を剥くことを意味します。

③ 物理的な経路(USBや保守用PC)の存在

ネットワークを遮断していても、メンテナンスのために外部業者が持ち込むPCや、データのやり取りに使うUSBメモリが「ウイルスの運び屋」になってしまうリスクがあります。

もし対策を怠ると、何が起きるのか?

OTセキュリティが突破されたとき、被害は画面の中だけでは収まりません。

- 物理的な破壊と事故: 制御システムを乗っ取られ、モーターを過回転させたり、安全装置を無効化されたりすることで、高価な設備が壊れるだけでなく、現場で働く人の命に危険が及ぶ可能性があります。

- 「サイレント」な品質改ざん: 機械を止めるのではなく、製品の寸法や加熱温度の設定値を「わずかに」書き換える攻撃です。気づかずに大量の不良品を出荷してしまえば、リコールによる損失とブランドの失墜は計り知れません。

- 身代金による操業停止: システムを暗号化して「元に戻してほしければ金を払え」と要求するランサムウェア攻撃。工場のラインが1日止まるだけで、数千万円から数億円の損失が出る企業も珍しくありません。

OTセキュリティ対策のために、まず「やるべきこと」

「重要性はわかったけれど、何から手をつければいいのか」と悩まれる担当者の方は多いです。大規模なシステム改修をいきなり行うのはリスクもコストも高いため、まずは以下の「4つのステップ」から着手することをお勧めします。

ステップ①:現場の「資産」を棚卸しする(見える化)

まずは、工場内に「何が、どこに、どう繋がっているのか」を把握することから始まります。

- 制御用PCは何台あるか? OSのバージョンは(古いWindows XPなどが残っていないか)?

- どの機器が社内LANやインターネットに繋がっているか?

- 外部業者がメンテナンス時に繋ぐ「専用の接続口」はどこにあるか? これらをリストアップするだけで、どこが「攻撃の入り口」になりやすいかが見えてきます。

ステップ②:ネットワークを「分ける」

事務用のネットワーク(IT)と、工場の制御用ネットワーク(OT)を混在させないことが鉄則です。 もし事務用PCがウイルスに感染しても、物理的・論理的にネットワークが分かれていれば、工場のラインまで被害が広がることはありません。これを「ネットワーク分離(セグメンテーション)」と呼び、被害を最小限に食い止めるための最も効果的な対策の一つです。

ステップ③:物理的な「入り口」を管理する(検疫)

実は、ネットワークを切り離していても防げないのが「持ち込みデバイス」による感染です。

- 設備の保守点検で業者が持ち込むノートPC

- データの受け渡しに使うUSBメモリ

これらは、ネットワークの「壁」を飛び越えてウイルスを内部に持ち込んでしまいます。 ここで重要になるのが、「検疫(けんえき)」という考え方です。空港の検疫と同じように、工場のネットワークに繋ぐ前に、そのPCが「自社のセキュリティ基準(最新のソフトが入っているか、ウイルスに感染していないか等)」を満たしているかを厳密にチェックする仕組みを整えましょう。

ステップ④:組織の「ルール」と「意識」を整える

ツールを入れるだけでなく、「私物のUSBは絶対に使わない」「業者が来るときは必ず立ち会う」といった運用ルールを明確にし、現場の作業員全員が「なぜこれが必要か」を理解することが、最大の防御壁になります。

まとめ:OTセキュリティは「経営の守り」そのもの

OTセキュリティは、もはやIT部門だけの課題でも、現場担当者だけの苦労でもありません。工場の稼働を守ることは、従業員の安全を守り、顧客への納期を守り、ひいては会社の利益を守ることそのものです。

「うちはまだ大丈夫」という過信を捨て、まずは工場の「資産の把握」や「持ち込みデバイスのチェック」といった、身近な一歩から始めてみませんか? 現場の「当たり前の毎日」を維持し続けることこそが、OTセキュリティの真の目的なのです。