記事公開日

【2026年最新】ランサムウェアの感染経路と手口~被害事例から学ぶ防御策~

「ランサムウェア」とは?

ランサムウェア(Ransomware)とは、「Ransom(身代金)」と「Software(ソフトウェア)」を組み合わせた造語で、不正プログラム(マルウェア)の一種です。

感染すると、コンピュータ内のデータが勝手に暗号化されたり、画面がロックされたりして、使用不能な状態に陥ります。その上で、元に戻すことと引き換えに「身代金(主に追跡困難な暗号資産)」を要求するのが特徴です。

【最新トレンド:二重脅迫(ダブルエクストーション)】

最近では「データを復旧させるための身代金」だけでなく、「支払わなければ盗み出した機密情報をネット上に公開する」と脅す二重脅迫が主流となって

おり、 企業にとって社会的信用の失墜という甚大なリスクを孕んでいます。

【データで見る】ランサムウェアの主な感染経路

2026年の最新トレンドでは、攻撃者は「最も効率的な穴」を執拗に狙っています。警察庁が発表した最新の被害状況(2025年上半期統計)に基づき、感染経路の内訳を整理しました。

| 感染経路 | 構成比(割合) | 具体的な手口とリスク |

|---|---|---|

| VPN・ネットワーク機器 | 約80% | テレワーク用機器の脆弱性(古いOSやバグ)を突き、社内LANへ直接侵入する |

| フィッシングメール | 約10% | 取引先を装った偽メールに、ウイルス付きの添付ファイルやURLを仕込む |

| その他(Web・メディア等) | 約10% | 改ざんされたWebサイトの閲覧や、感染したUSBメモリなどの外部媒体経由 |

驚くべきことに、被害の約8割がVPN機器等の脆弱性を突いたネットワーク侵入によるものです。「テレワーク環境を急いで整えたが、その後のセキュリティアップデートを怠っていた」という、管理の盲点が最大の標的となっています。

【これって怪しい?】感染のサインを見分けるチェックリスト

「普段と何かが違う」という違和感こそが、最大の防御壁です。以下の兆候がある場合、既に攻撃の足がかりを作られている可能性があります。

- [ ] 身に覚えのないログイン通知: 夜間や海外からのアクセス通知が届く。

- [ ] PCの動作が異常に重い: バックグラウンドで暗号化処理が行われている可能性がある。

- [ ] ファイルアイコンや拡張子の変化: .locked や .crypted など見慣れない拡張子に変わっている。

- [ ] 差出人が「同僚や取引先」だが内容が不自然: 急ぎの振込要請や、不自然な敬語がある。

- [ ] デスクトップ壁紙が勝手に変わる: 英語の脅迫文(ランサムノート)が表示される。

【実例】VPNの放置が招いた「二重脅迫」の悲劇

ある中堅製造業の事例です。

数年前に導入し、メンテナンスを怠っていた古いVPN機器が突破口となりました。

犯行グループは深夜に侵入し、数週間かけてサーバー内の機密データを盗み出した後、全てのデータを暗号化。翌朝、社員がPCを開くと「データを復旧したければビットコインを支払え。拒否すれば顧客情報を公開する」というメッセージが表示されていました。

この企業はバックアップを取っていたものの、そのサーバー自体も同じネットワーク内にあったため、同時に暗号化されてしまい、復旧に数千万単位のコストと数ヶ月の時間を要することになりました。

【もし感染したら?】被害を最小限に抑える「4ステップ」

万が一、ランサムウェアへの感染が疑われる場合は、「迅速な隔離」と「証拠保全」が何よりも優先されます。

① ネットワークからの即時隔離

- 有線LANならケーブルを抜く、無線LANならWi-Fiをオフ(または機内モード)にします。

- 他のPCや共有サーバー、NAS、クラウドストレージへの延焼を食い止めるため、接続をすべて遮断します。

② 電源は切らない(重要!)

- 「電源を切れば止まる」と考えがちですが、メモリ上に復号の手がかりが残っている可能性があるため、電源は入れたままにしてください。

③ 社内・専門家・警察への連絡

- 情報システム担当者、CSIRT、契約しているセキュリティベンダーへ即座に一報を入れます。

- 被害の規模に応じ、最寄りの警察(サイバー犯罪相談窓口)へ相談・通報してください。

④ 証拠の保全と復旧の検討

- 感染した端末のログを保存し、攻撃の起点を確認します。

- 身代金の支払いは推奨されません(支払ってもデータが戻る保証はなく、犯罪組織の資金源になるため)。バックアップからの復元を試みます。

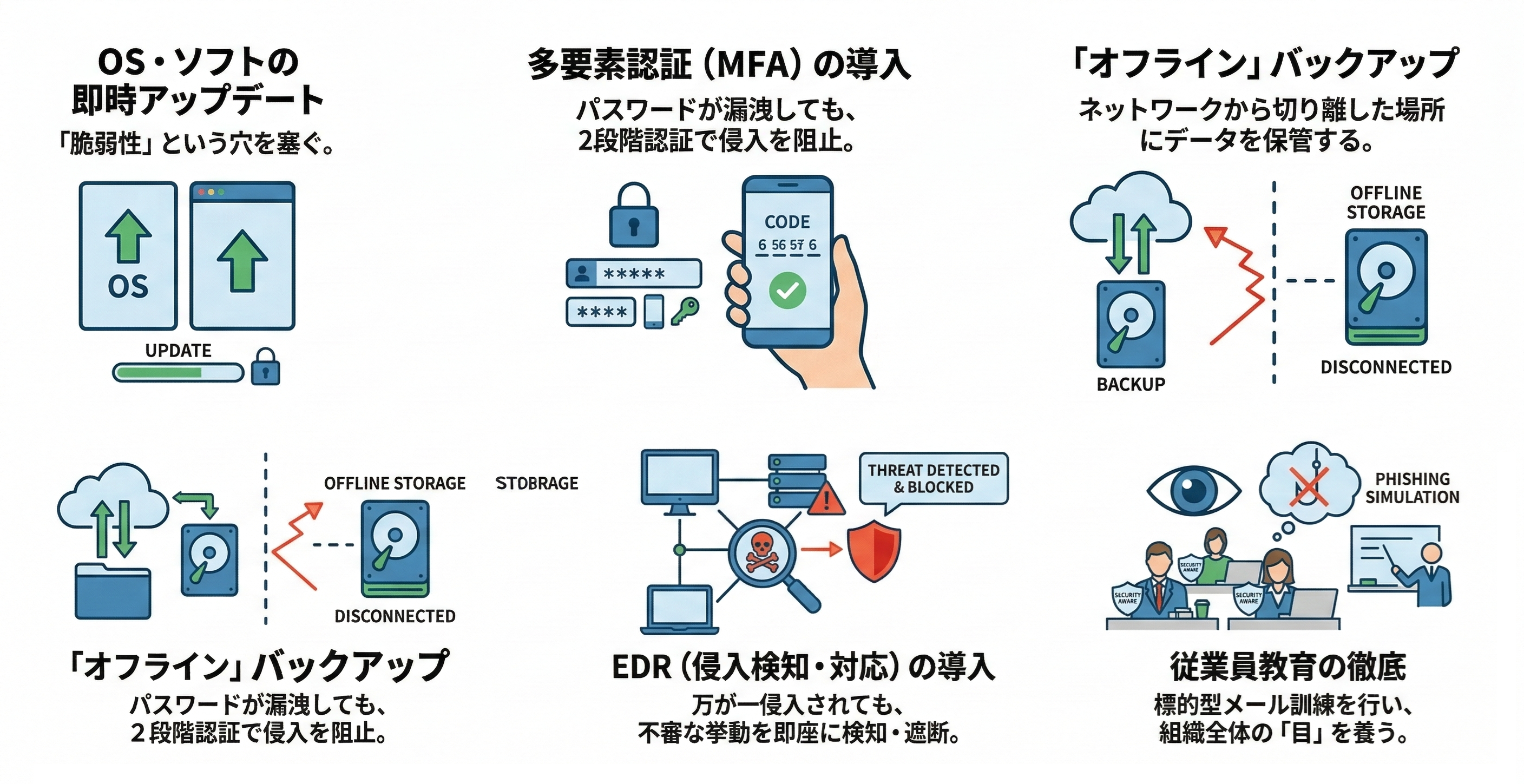

今日からできる5つの鉄壁対策

ランサムウェア対策は「技術」と「意識」の両輪が必要です。

- OS・ソフトの即時アップデート: 「脆弱性」という穴を塞ぐ。

- 多要素認証(MFA)の導入: パスワードが漏洩しても、2段階認証で侵入を阻止。

- 「オフライン」バックアップ: ネットワークから切り離した場所にデータを保管する。

- EDR(侵入検知・対応)の導入: 万が一侵入されても、不審な挙動を即座に検知・遮断。

- 従業員教育の徹底:標的型メール訓練を行い、組織全体の「目」を養う。

まとめ:防御を「仕組み」で解決するために

ランサムウェアの脅威は、もはや「運」ではありません。感染経路の多くは、基本的な管理の徹底や最新のセキュリティソリューションで防ぐことが可能です。

しかし、自社の環境にどこに隙があるのかを客観的に判断するのは容易ではありません。「自社の対策が十分か不安」という方は、まずは専門家によるセキュリティ診断から始めてみませんか?