記事公開日

最終更新日

自動車産業サイバーセキュリティガイドライン(JAMA_JAPIA)準拠の進め方

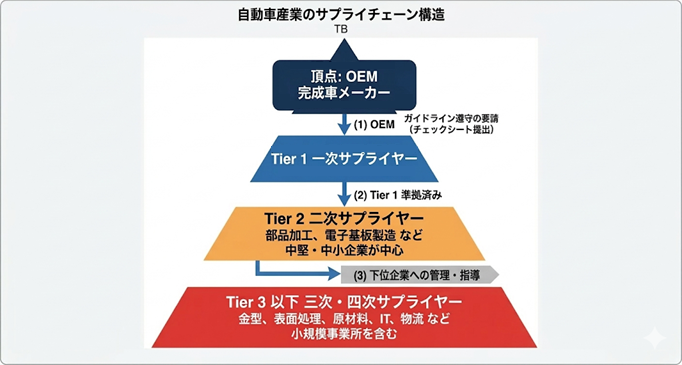

今さら聞けない「Tier(ティア)」の基本と狙われる理由

自動車業界は、完成車メーカー(OEM)を頂点とした巨大なピラミッド構造で成り立っています。

- OEM: 完成車メーカー。

- Tier 1: OEMに直接部品を納める一次サプライヤー。

- Tier 2 / 3: Tier 1やTier 2に部品や加工、原材料を納めるサプライヤー(多くの皆様の立ち位置)。

2022年、ある小規模サプライヤーへのサイバー攻撃をきっかけに、トヨタ自動車の全工場が止まりました。攻撃者は、守りの堅い「本社」を狙わず、「一番守りが薄く、かつ生産ラインに直結している中小企業」を狙います。

なぜ、今この「Tier2・3」が狙われているのでしょうか。

それは、強固な防御を持つ上位企業ではなく、セキュリティが手薄な下位企業を踏み台にしてネットワークに侵入する「アイランドホッピング(島跳び)」攻撃が急増しているからです。※取引先を次々乗り換えて本命にたどり着く攻撃

「うちは小さな町工場だから狙われない」という考えは、もはや通用しません。自社が原因で親会社のラインを止めてしまえば、賠償問題や取引停止という最悪のシナリオが現実味を帯びてきます。

自動車産業サイバーセキュリティガイドライン(JAMA/JAPIA)とは?

このガイドラインは、一般社団法人日本自動車工業会(JAMA)と一般社団法人日本自動車部品工業会(JAPIA)が共同で策定した、「日本の自動車業界全体で守るべきセキュリティの共通言語」です。

一言で言えば、「このレベルの対策ができていない会社とは、怖くて一緒に仕事ができません」という業界基準をまとめたものです。

内容は「管理体制」「物理的対策」「技術的対策」など多岐にわたりますが、特徴的なのは対策レベルが「Lv1(基本)」「Lv2(標準)」「Lv3(高度)」の3段階に分かれている点です。これにより、企業の規模や役割に応じた段階的な対策が可能になっています。

自動車産業サイバーセキュリティガイドラインがなぜ必要なのか?

なぜ、わざわざこのようなガイドラインが作られたのでしょうか。それは、「1社のセキュリティ事故が、日本中の工場を止めてしまうから」です。

現在の自動車製造は、緻密なサプライチェーンによって結ばれています。どこか1社でもランサムウェア(身代金ウイルス)などの被害に遭い、部品供給が止まれば、最終的な完成車ラインまですべてストップしてしまいます。

このガイドラインは、単なるルールではなく、「サプライチェーン全体の稼働を守るための防波堤」なのです。親会社から届くチェックシートは、あなたを困らせるためのテストではなく、「一緒に明日も工場を動かし続けられる相手か」を確認するための入場許可証と言い換えることができます。

自社はどこまでやるべき?「合格ライン」の見極め

ガイドラインにはLv1(基本)〜Lv3(高度)のレベル設定がありますが、多くの中小企業における現実的な目標は「まずはLv1を確実にクリアし、重要項目でLv2を目指す」ことです。

このレベル設定は「上位互換」となっており、Lv2を目指すならLv1の内容をすべて含んでいる必要があります。

| レベル | コンセプト | 対象となる企業の目安 | 主な要求事項(具体例) |

|---|---|---|---|

| Lv1 (基本) |

「自社が踏み台にならない」 自社の被害を最小限に抑え、他社へ迷惑をかけない。 |

全サプライヤー(Tier 3以降含む) 全ての自動車産業関係者。 |

・ウイルス対策ソフトの導入 ・パスワードの定期的変更/複雑化 ・データのバックアップ(オフライン) ・OSの最新アップデート |

| Lv2 (標準) |

「業界標準の防御力」重要情報を守り、攻撃を素早く「検知」する。 | 中堅以上のサプライヤー(Tier 2) CAD図面や上位企業の生産計画を扱う。 |

・多要素認証(MFA)の導入 ・ネットワークの境界防御(次世代FW) ・PCやサーバーの操作ログ保存(半年〜) ・インシデント対応体制(連絡網)の整備 |

| Lv3 (高度) |

「高度なレジリエンス」 24時間監視し、攻撃を受けても事業を継続する。 |

大手サプライヤー(Tier 1) OEMと基幹システムを直接連携している。 |

・SOC(24時間監視)/ EDRの導入 ・定期的な脆弱性診断、ペネトレーションテスト ・CSIRT(専門の復旧チーム)の設置 ・サプライチェーン全体の統制・監査 |

他社の「相場感」は?

実は、多くのTier2・3企業が最初から全項目クリアできているわけではありません。「未対応」があること自体よりも、「現状を正直に把握し、いつまでに改善するか(計画)」を提示できるかが、取引先からの信頼を左右します。

低コストで「合格ライン」を突破する3つの実務策

予算も人も限られている中で、どう対策すべきか。以下の3点に絞るだけでも、評価は大きく変わります。

① チェックシートの「書き方」のコツ

設問に「いいえ」があるからといって、即座に取引停止になることは稀です。

- NG: 実態はないが、とりあえず「はい」と書く(後の事故時に責任問題化します)。

- OK: 現時点は「いいえ」だが、「〇月までにOSのアップデート設定を運用ルール化する」と、改善予定を付記する。

② 多要素認証(MFA)は「無料」で乗り切る

「MFA導入には高いシステムが必要」と思われがちですが、Microsoft 365やGoogle Workspaceの標準機能にある「Microsoft Authenticator」などの無料スマホアプリを活用するだけで、ガイドラインの要求を満たすことができます。

③ ログ管理は「設定変更」から始める

高価な専用ツールを買わなくても、Windows PCの「イベントログ」の保存期間を延ばす設定に変更する(例:90日以上)だけで、有事の際の追跡能力が向上し、ガイドラインへの適合度が上がります。

【実務解】難所の項目を「自動」で埋める賢い選択

ガイドラインの項目を一つずつ手作業で対策するのは、リソースの限られた中小企業には至難の業です。特に「PCの接続制限」や「OS・ウイルス対策の徹底」は、ルール化だけでは不十分とみなされるケースが増えています。

そこで、多くのTier2・3企業に選ばれているのが、PC検疫ソリューション「けんちくん」です。導入するだけで、ガイドラインの主要項目を一気に「適合」へと引き上げることができます。

| 項番 | 達成条件 | 達成基準 | 適合効果 |

|---|---|---|---|

| No.79 (Lv1) |

接続ルールの策定 | 業務利用する全ての機器(PC、サーバ、持ち込み機器等)および、リモートアクセスを含む社内ネットワークへの接続ルールを整備・規定していること。 | 接続ルール(許可端末のみ接続可)をシステム的に強制する環境を構築でき、ルールの実効性を担保します。 |

| No.80 (Lv3) |

未許可機器の接続制限 | システム的な対策により、許可されていない機器(未登録PC等)の接続を検知・遮断する仕組みを導入していること。 | 不適合端末を物理的に持ち込みできない仕組みにより、許可されていない機器を接続させません。 |

| No.81 (Lv3) |

異常行動の検知 | 複数のログを組み合わせた分析により、情報持ち出し等の不正・異常な行動を自動検知し、アラート通知できる仕組みを備えていること。 | 持ち込みPCの操作ログの組み合わせにより持出しなどの不正や異常行為を自動検出・メールアラートする仕組みで情報持出しを抑制します。 |

| No.91 (Lv2) |

持込みルールの運用 | 外部PC・スマートフォン・記憶媒体等の社内持込みルール(申請・承認・記録)を明確化し、その遵守状況を継続的に確認・是正できる体制を構築していること。 | 持ち込み者と持込機器を紐づけてセキュリティポリシーを遵守しているかをチェック・記録して継続的にポリシーを変更できます。 |

「けんちくん」の良いところは、高価な資産管理システムを導入しなくても、「ネットワークの入り口で止める」という物理的な対策が完了する点にあります。これは、人手不足の現場にとって最強の味方となります。

まとめ:完璧よりも「穴を塞ぐこと」を優先に

セキュリティ対策に終わりはありませんが、まずは「親会社に現状を説明できる状態」にすることが最優先です。難しい専門用語や、高額な見積もりに振り回される必要はありません。

「自社の今の設定でLv1に届いているのか?」「このチェックシートの設問、どう解釈すればいい?」と不安を感じたら、まずは「けんちくん」のような仕組みで、ガイドラインの核心部分を自動化してしまうことが、最短で合格を勝ち取る賢い戦略です。